«Доктор Веб»: обзор вирусной активности в III квартале 2024 года

1 октября 2024 года

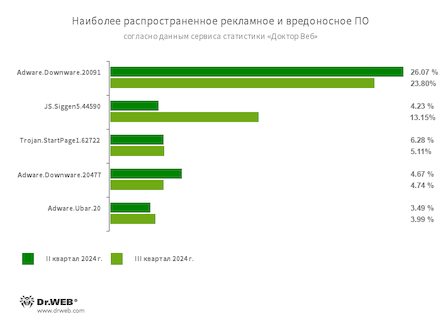

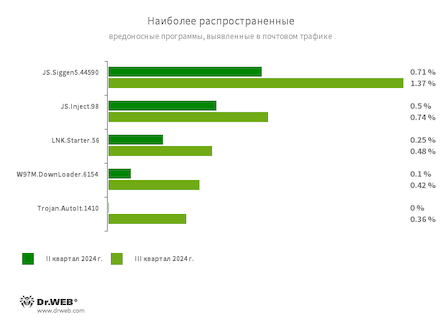

Согласно статистике детектирований антивируса Dr.Web, в III квартале 2024 года общее число обнаруженных угроз возросло на 10,81% по сравнению со II кварталом. Число уникальных угроз снизилось на 4,73%. Большинство детектирований вновь пришлось на рекламные приложения. Распространение также получили вредоносные скрипты, трояны, демонстрирующие рекламу, и трояны, которое распространяются в составе других вредоносных приложений и применяются для затруднения их обнаружения.Новости СМИ2 В почтовом трафике чаще всего выявлялись вредоносные скрипты и приложения, эксплуатирующие уязвимости документов Microsoft Office.

На Android-устройствах наиболее распространенными угрозами стали применяемые в мошеннических целях трояны ANDROID.FAKEAPP, рекламные трояны ANDROID.HIDDENADS и обладающие различной функциональностью вредоносные программы ANDROID.SIGGEN. При этом в августе наши специалисты обнаружили нового трояна ANDROID.VO1D, который заразил почти 1 300 000 ТВ-приставок, работающих на ОС Android. Кроме того, специалисты вирусной лаборатории «Доктор Веб» в течение III квартала выявили множество новых угроз в каталоге Google Play.

Главные тенденции III квартала

* Рекламные приложения оставались наиболее часто детектируемыми угрозами

* Во вредоносном почтовом трафике по-прежнему преобладали вредоносные скрипты

* Обнаружено заражение более 1 000 000 ТВ-приставок на базе Android бэкдором ANDROID.VO1D

* Были зафиксированы новые угрозы в каталоге Google Play

По данным сервиса статистики «Доктор Веб»

Наиболее распространенные угрозы III квартала: ADWARE.DOWNWARE.20091 ADWARE.DOWNWARE.20477 Рекламное ПО, выступающее в роли промежуточного установщика пиратских программ. JS.SIGGEN5.44590 Вредоносный код, добавленный в публичную JavaScript-библиотеку es5-ext-main. Демонстрирует определенное сообщение, если пакет установлен на сервер с часовым поясом российских городов. TROJAN.STARTPAGE1.62722 Вредоносная программа, подменяющая стартовую страницу в настройках браузера. ADWARE.UBAR.20 Торрент-клиент, устанавливающий нежелательное ПО на устройство.

Статистика вредоносных программ в почтовом трафике

JS.SIGGEN5.44590 Вредоносный код, добавленный в публичную JavaScript-библиотеку es5-ext-main. Демонстрирует определенное сообщение, если пакет установлен на сервер с часовым поясом российских городов. JS.INJECT Семейство вредоносных сценариев, написанных на языке JavaScript. Они встраивают вредоносный скрипт в HTML-код веб-страниц. LNK.STARTER.56 Детектирование специальным образом сформированного ярлыка, который распространяется через съемные накопители и для введения пользователей в заблуждение имеет значок диска. При его открытии происходит запуск вредоносных VBS-скриптов из скрытого каталога, расположенного на том же носителе, что и сам ярлык. W97M.DOWNLOADER.6154 Семейство троянов-загрузчиков, использующих уязвимости документов Microsoft Office. Они предназначены для загрузки других вредоносных программ на атакуемый компьютер. TROJAN.AUTOIT.1410 Детектирование упакованной версии троянской программы TROJAN.AUTOIT.289, написанной на скриптовом языке AutoIt. Она распространяется в составе группы из нескольких вредоносных приложений ― майнера, бэкдора и модуля для самостоятельного распространения. TROJAN.AUTOIT.289 выполняет различные вредоносные действия, затрудняющие обнаружение основной полезной нагрузки.

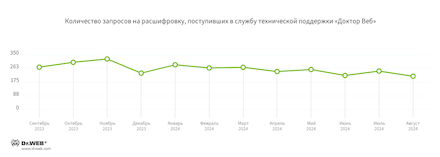

Шифровальщики

В III квартале 2024 года число запросов на расшифровку файлов, затронутых троянскими программами-шифровальщиками, снизилось на 15,73% по сравнению со II кварталом.

Динамика поступления запросов на расшифровку в службу технической поддержки «Доктор Веб»:

Наиболее распространенные энкодеры III квартала: TROJAN.ENCODER.35534 — 19.38% TROJAN.ENCODER.3953 — 9.42% TROJAN.ENCODER.38200 — 3.99% TROJAN.ENCODER.26996 — 2.89% TROJAN.ENCODER.35067 — 2.72%

Сетевое мошенничество

В течение III квартала 2024 года интернет-мошенники продолжили распространять электронные спам-письма со ссылками на различные фишинговые сайты. Например, русскоязычные пользователи вновь сталкивались с сообщениями, якобы отправленными от имени известных интернет-магазинов. В одних им предлагалось принять участие в розыгрыше призов или получить подарок. При переходе по ссылкам из таких писем потенциальные жертвы попадали на мошеннические сайты, где для «получения» того или иного приза или выигрыша от них требовалось оплатить комиссию.

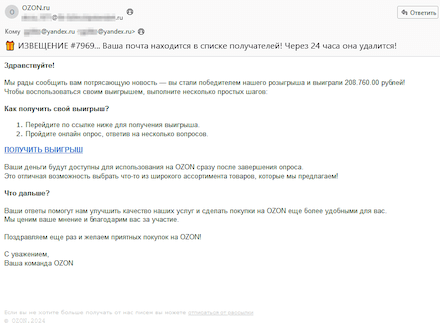

Мошенники якобы от имени онлайн-магазина предлагают потенциальной жертве «получить выигрыш» в размере 208 760 рублей

В других письмах пользователей якобы ждала скидка на покупку товаров в крупном магазине электроники. Ссылки из этих сообщений вели на поддельный сайт, оформленный в стиле настоящего интернет-ресурса площадки. При оформлении «заказа» на нем потенциальные жертвы должны были указать свои персональные данные, а также данные банковской карты.

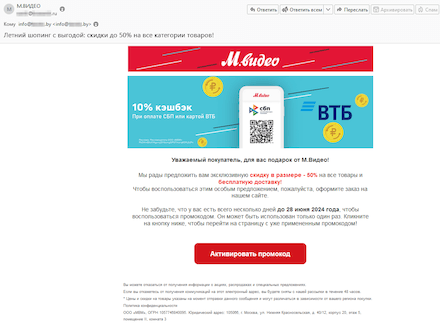

Мошенническое письмо, предлагающее «активировать промокод» для покупки электроники

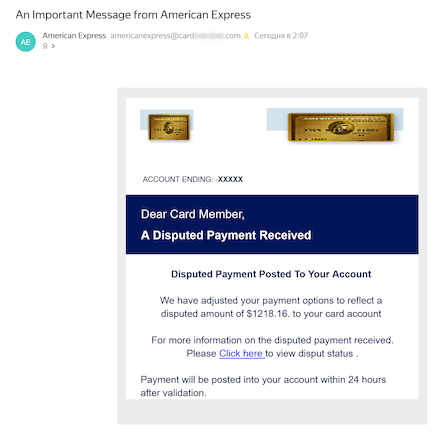

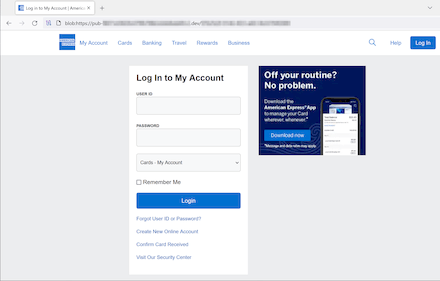

Популярным среди мошенников остается спам финансовой тематики. Так, злоумышленники рассылали нежелательные письма для «подтверждения» получения крупных денежных переводов. Пример такого письма, нацеленного на англоязычных пользователей, представлен ниже. Ссылка в нем вела на фишинговую форму входа в учетную запись клиента банка, внешне напоминающую подлинную страницу на сайте кредитной организации.

Пользователю якобы необходимо подтвердить получение $1218,16 США

Фишинговый сайт банка, выдаваемый мошенниками за настоящий

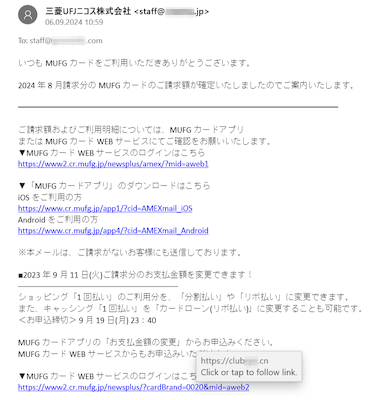

Среди нежелательных писем, предназначенных для японской аудитории, наши специалисты зафиксировали очередные поддельные уведомления кредитных организаций — например, с информацией о расходах по банковской карте за месяц. В одном из таких сообщений мошенники замаскировали ссылку на фишинговый сайт: пользователи в тексте письма видели ссылки на настоящие адреса сайта банка, но те при нажатии вели на мошеннический интернет-ресурс.

Все ссылки в письме на самом деле ведут на фишинговый сайт

Франкоязычные пользователи (в частности, из Бельгии) сталкивались с фишинговыми письмами, которые сообщали о «блокировке» их банковских счетов. Для «разблокировки» им предлагалось перейти по ссылке, которая в действительности вела на сайт мошенников.

Мошенники пугают потенциальную жертву «заблокированным» банковским аккаунтом

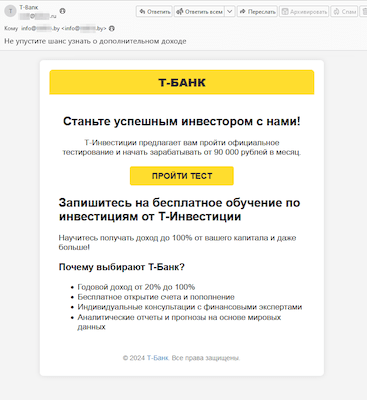

А среди российских пользователей вновь активно распространялся почтовый спам, в котором потенциальным жертвам якобы от имени известных банков предлагалось стать инвесторами. Ссылки в таких нежелательных письмах ведут на мошеннические сайты, где у посетителей под видом получения доступа к инвестиционным сервисам запрашиваются персональные данные.

Пользователю якобы от имени банка предлагается пройти тест и стать инвестором

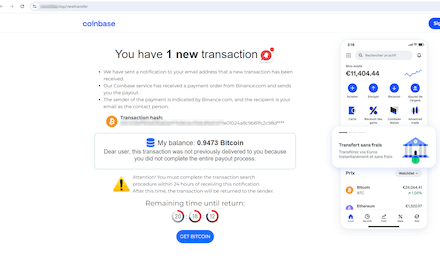

Вместе с тем интернет-...итики «Доктор Веб» выявили новые фишинговые сайты, нацеленные на владельцев криптовалют. Так, на одном из них посетителям якобы от имени крупной криптобиржи сообщалось о неполученном Bitcoin-переводе. Для «завершения» транзакции потенциальным жертвам предлагалось оплатить «комиссию». Никакой криптовалюты пользователям, конечно же, не поступало — они лишь отдавали мошенникам собственные активы.

Мошеннический сайт сообщает, что у пользователя якобы имеется неполученный Bitcoin-перевод

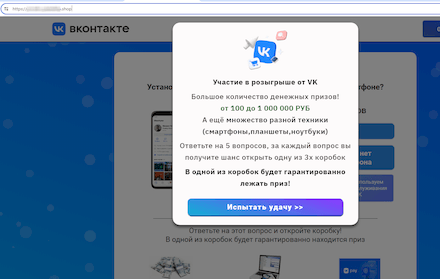

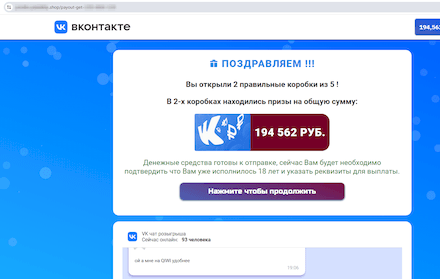

Кроме того, были обнаружены фишинговые сайты, имитировавшие внешний вид социальной сети «ВКонтакте». Их посетителям предлагалось принять участие в некоем розыгрыше призов, открыв для этого несколько виртуальных коробок с подарками. После того как потенциальные жертвы открывали «правильные» коробки и якобы выигрывали крупную сумму денег, сайт предлагал им заплатить комиссию для получения «выигрыша».

Мошеннический сайт предлагает посетителям «испытать удачу»

Пользователь якобы выиграл приз в размере 194 562 рубля Узнайте больше о нерекомендуемых Dr.Web сайтах

Вредоносное и нежелательное ПО для мобильных устройств

Согласно данным статистики детектирований Dr.Web Security Space для мобильных устройств, в III квартале 2024 года на защищаемых устройствах чаще всего обнаруживались вредоносные программы ANDROID.FAKEAPP, которые злоумышленники используют в различных мошеннических схемах. Вторыми по распространенности стали рекламные трояны ANDROID.HIDDENADS. На третьем месте расположились трояны ANDROID.SIGGEN.

За прошедший период наши специалисты выявили множество новых угроз в каталоге Google Play. Среди них — различные варианты троянов ANDROID.FAKEAPP и ANDROID.HIDDENADS. Кроме того, была зафиксирована атака на ТВ-приставки с ОС Android—бэкдор ANDROID.VO1D заразил около 1 300 000 устройств у пользователей из 197 стран. Он помещал свои компоненты в системную область приставок и по команде злоумышленников мог незаметно скачивать и устанавливать сторонние программы.

Наиболее заметные события, связанные с «мобильной» безопасностью в III квартале:

* обнаружение бэкдора ANDROID.VO1D, заразившего более миллиона ТВ-приставок,

* высокая активность вредоносных программ ANDROID.FAKEAPP,

* высокая активность рекламных троянов ANDROID.HIDDENADS,

* появление новых угроз в каталоге Google Play.

Более подробно о вирусной обстановке для мобильных устройств в III квартале 2024 года читайте в нашем обзоре.

Владимир Зеленский: Украинцы могут остаться без мобильной связи из-за новых реформ

Владимир Зеленский: Украинцы могут остаться без мобильной связи из-за новых реформ  Эксперт оценил последствия для россиян после новых ограничений Google

Эксперт оценил последствия для россиян после новых ограничений Google  Минцифры рекомендует отечественные платформы: Google ограничил возможность создания новых аккаунтов в России

Минцифры рекомендует отечественные платформы: Google ограничил возможность создания новых аккаунтов в России  Будет ли Android под угрозой: возможная блокировка в России в 2024 году

Будет ли Android под угрозой: возможная блокировка в России в 2024 году  Код отступа: может ли Google заблокировать аккаунты россиян

Код отступа: может ли Google заблокировать аккаунты россиян  Злоумышленники придумали способ обмана россиян с обновлением банковских приложений

Злоумышленники придумали способ обмана россиян с обновлением банковских приложений  Аналитик Ульянов рассказал, как распознать мошеннический QR-код

Аналитик Ульянов рассказал, как распознать мошеннический QR-код