Хитрый код: мошенники научились обходить СМС-подтверждение операций

Мошенники научились обходить двухфакторную аутентификацию (по коду из СМС) для подтверждения платежей в интернете. Это делается с помощью одновременного проведения фейковой операции на фишинговом сайте, стилизованном под оплату ОСАГО, и реального перевода денег, инициированного злоумышленником. О такой схеме «Известиям» рассказали в «Лаборатории Касперского», ее распространение подтвердили в других компаниях по кибербезопасности и в банках. Россияне уже привыкли, что нельзя называть код из СМС по телефону, но при вводе его на сайте проявляют меньшую бдительность.

Двухфакторный обман

Схема обмана начинается с того, что гражданину направляют сообщение с предложением продлить ОСАГО: в нем указаны данные об авто, в том числе госномер, а при переходе по ссылке демонстрируется сумма страховки и другая ссылка для оплаты, рассказал руководитель отдела развития методов фильтрации контента в «Лаборатории Касперского» Алексей Марченко. Он продолжил: после перехода по ссылке и ввода данных карты пользователю показывается страница с надписью «Формируется СМС-код», которая демонстрируется по таймеру около 30 секунд, а затем перебрасывает на форму ввода кода. В этот момент клиенту действительно поступает СМС от кредитной организации.

— Вероятнее всего, после того как пользователь указывает на ресурсе данные карты, злоумышленники инициируют не оплату, а запрос на списание денег с этой карты. На этом этапе у них есть всё необходимое для перевода, кроме проверочного кода. В этот момент пользователь находится на страничке ожидания «Формируется СМС». За это время к нему приходит сообщение. Пользователю кажется, что это СМС для оплаты, хотя на самом деле это СМС для подтверждения перевода денег, который инициировали злоумышленники, — пояснил Алексей Марченко.

Он заключил: когда пользователь вводит СМС-код на страничке, которая появилась после ожидания, злоумышленники завершают атаку, подтверждая перевод денег, который они инициировали на своей стороне. Это комбинация скама и фишинга, подчеркнул эксперт. Схема обмана, в которой сочетается фейковое предложение оплатить страховой полис, использование номера автомобиля человека, серия веб-страниц с ожиданием для получения сперва данных карты, а затем проверочного кода и другие, была зафиксирована недавно и встречается достаточно редко, уточнил Алексей Марченко.

В «РЕСО-Гарантия» известно о пяти таких случаях в последнее время. Об этой схеме обмана знают в Росбанке, Газпромбанке и ВТБ, а также в компаниях Digital Security и Zecurion, которые специализируются на кибербезопасности. В Росбанке уточнили, что сейчас злоумышленники активно используют этот сценарий, например, создавая подложные сайты интернет-магазинов. Также способ обмана с обходом двухфакторной аутентификации применяется на сайтах объявлений, добавили в Digital Security.

Услуга оплаты страховки через интернет популярна у автолюбителей, знает замглавы департамента защиты информации Алексей Плешков. Он добавил, что поскольку многие покупали автомобиль либо в конце календарного года, либо в самом его начале, переоформление полисов часто приходится на декабрь и январь — в этот период массово появляются и фишинговые сайты страховщиков.

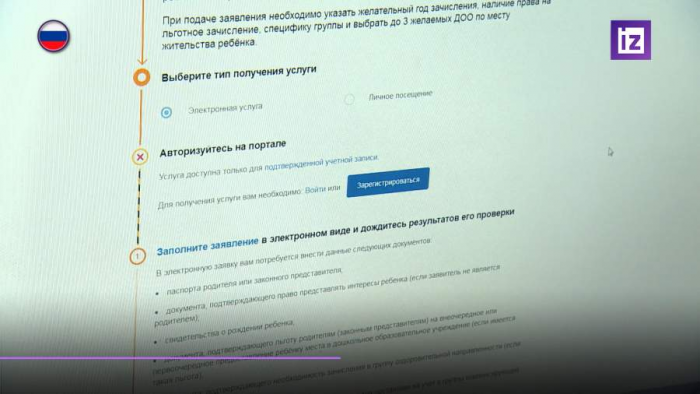

— Таким способом можно не только украсть деньги, но и войти на важные порталы. Но от подобных случаев, например, на «Госуслугах» есть дополнительные проверки. Если пользователь выполняет вход из нового места (определяется по IP и другим косвенным признакам), то потребуется ввод не только кода из СМС, но и других данных для аутентификации (например, номер какого-либо документа), — разъяснил замдиректора департамента ...иза защищенности Digital Security Максим Прокопович.

Накануне «Известия» сообщили, что на «Госуслугах» в 2022 году планируют ввести обязательную двухфакторную аутентификацию.

Проверка адреса

Россияне в большинстве своем уже научились выявлять телефонных мошенников и не называют им коды подтверждения операций, отметил руководитель ...итического центра Zecurion Владимир Ульянов. При этом, по его словам, ввод кода из СМС на подозрительном сайте несет такие же риски, как и передача его собеседнику. В то же время пользователи уверены, что применение двухфакторной аутентификации повышает безопасность операций.

Эксперт также пояснил, что данные об авто, которые используются для повышения доверия, могут быть взяты из открытых источников или из утечек баз данных. По его словам, такую схему обмана вполне можно автоматизировать и поставить на поток.

— Чтобы избежать несанкционированных списаний, клиентам необходимо внимательно читать сообщения от банков с кодом подтверждения. В них, как правило, указываются назначение платежа, наименование получателя, сумма операции и другие реквизиты. Также нужно обращать внимание на адрес получателя на странице сайта, где вводится код подтверждения, и на саму страницу, — предупредили в банке «Открытие».

Даже несмотря на то что злоумышленники находят способы обойти двухфакторную аутентификацию, ей все равно стоит доверять, уверены эксперты. Этот метод подтверждения легальности операции подразумевает, что пользователь отдает себе отчет в своих действиях и понимает, на каком сайте и с какой целью он вводит пароль и код, подчеркнул генеральный директор Infosecurity a Softline Company Николай Агринский.

В ЦБ и Минцифры оперативно не ответили на запрос «Известий» о том, знают ли в регуляторах о фишинговой схеме, позволяющей обойти двухфакторную аутентификацию.

Москвичи стали пользоваться приложением «Мой id» в два раза чаще

Москвичи стали пользоваться приложением «Мой id» в два раза чаще  140 тысяч раз мошенники пытались обмануть пожилых тамбовчан

140 тысяч раз мошенники пытались обмануть пожилых тамбовчан  Apple анонсировала MacBook Pro с чипами M4 Pro и M4 Max от $1599

Apple анонсировала MacBook Pro с чипами M4 Pro и M4 Max от $1599  Спрос на антивирусы вырос в два раза

Спрос на антивирусы вырос в два раза  Кражи аккаунтов в WhatsApp: кто и зачем ворует профили россиян

Кражи аккаунтов в WhatsApp: кто и зачем ворует профили россиян  Пользователям Госуслуг рекомендуют сменить почту Gmail на любую другую

Пользователям Госуслуг рекомендуют сменить почту Gmail на любую другую  Apple представила абсолютно новый Mac mini

Apple представила абсолютно новый Mac mini